Російські військові застосунки на AWS та Google: розслідування 2025

Докладне розслідування: як російські військові використовують AWS, Google Cloud та інші західні технології для ведення війни проти України.

Докладне розслідування: як російські військові використовують AWS, Google Cloud та інші західні технології для ведення війни проти України.

51 порада з кібербезпеки для тих, хто може стати ціллю хакерів: від налаштування смартфона до вибору VPN і безпечних месенджерів.

Покрокове налаштування Signal і Threema для журналістів і активістів: автовидалення, блокування, Registration Lock та інші важливі параметри.

Порівняння Signal, Telegram, WhatsApp, Threema за рівнем приватності та безпеки. Який месенджер обрати для конфіденційного спілкування.

Конвенційні підходи до кібербезпеки не працюють проти державних кіберзагроз. Щоб ефективно захищатися, потрібно цілеспрямовано проводити оборонні кібероперації.

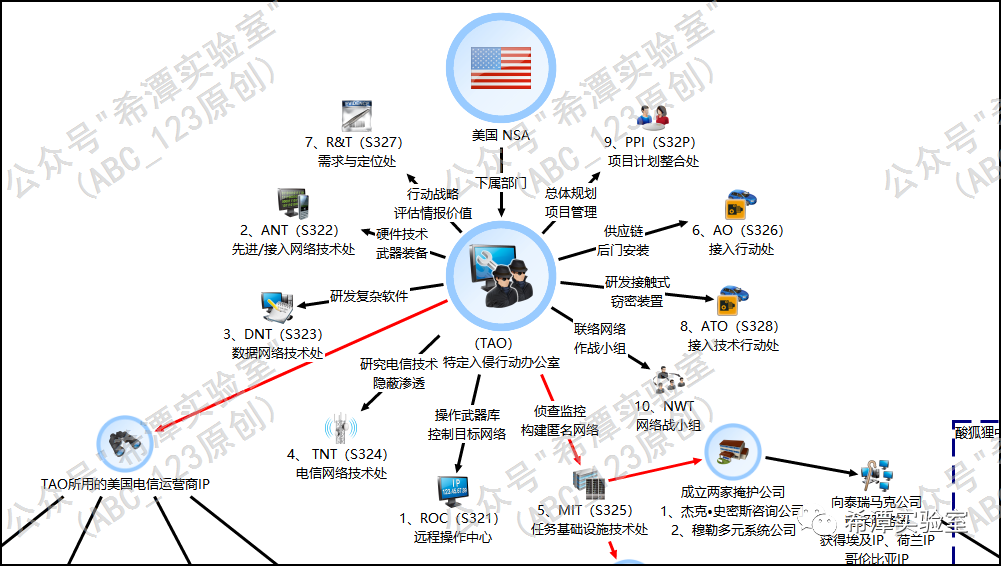

Аналіз методів США у кіберопераціях проти Китаю: що розкрили китайські звіти з реагування на інциденти? Переклад та висновки Ліни Лау.

Вразливості та бекдори як інструменти кібероперацій. Як держави їх використовують, які ризики це несе та як цьому протидіяти?

Joshua Rovner у своїй книзі Strategy and Grand Strategy пояснює, чому стратегія допомагає виграти війну, а велика стратегія — не допустити нової. Це критично важливе розрізнення, яке має бути в центрі уваги української безпекової спільноти.

Аналіз законопроєкту «Про Кіберсили» через призму фреймворку PETIO. Ключові недоліки: фокус на резерві, ігнорування важливих компонентів кібер сил, ризики мотиваційної схеми.